Bilgi Güvenliği ve Etiği

₺ 66,00

Açıklama

Yayın Tarihi: 12.06.2024

ISBN 978-625-00-2211-5Dil: TÜRKÇE

Sayfa Sayısı: 120

Boyut: 21 x 29,7 cm

Format: PDF

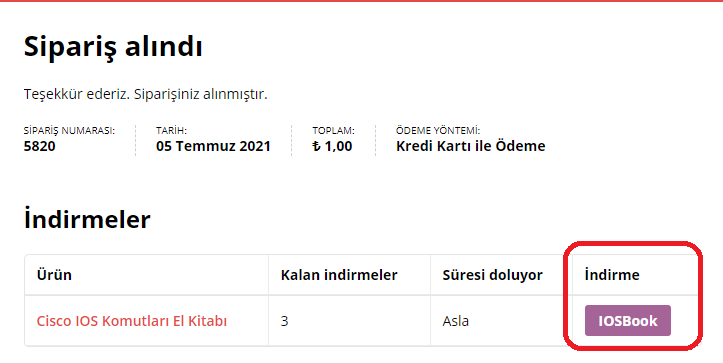

ÖNEMLİ !!! Ödeme işleminden hemen sonra indirmeler alanından e-kitabı indirebilirsiniz. Sistemden otomatik olarak sizin adınıza dijital lisanslanmış olarak indireceksiniz. Örnek resme bakınız. Sayfayı kapatırsanız indirme işlemini yapamazsınız. E-posta adresinizi doğru yazdığınız taktirde indirme linki e-posta adresinize de gelecektir. Spam klasörünü kontrol etmeyi unutmayınız.

Bilgi çağında, verinin gücü ve önemi her zamankinden daha fazla artmış durumda. Ancak bu artış, beraberinde ciddi güvenlik ve etik sorunlarını da getirmekte. “Bilgi Güvenliği ve Etiği” adlı bu kitap, dijital dünyada bilgi güvenliğinin temel prensiplerini ve bu alandaki etik meseleleri kapsamlı bir şekilde ele alıyor.

Kitabımız, bilgi güvenliği kavramlarını anlaşılır bir dille açıklarken, aynı zamanda güncel tehditleri ve bu tehditlere karşı alınabilecek önlemleri detaylandırıyor. Sadece teknik boyutuyla sınırlı kalmayan bu eser, bilgi güvenliğinin sosyal, hukuki ve etik boyutlarını da irdeliyor. Siber saldırılar, veri sızıntıları, kişisel verilerin korunması ve mahremiyet gibi konulara derinlemesine bir bakış sunuyor.

Ayrıca, bilgi güvenliği profesyonelleri için rehber niteliğinde olan bu kitap, etik hackerlık, güvenlik politikaları, risk yönetimi ve uyum süreçleri gibi önemli konuları da kapsıyor. Gerçek hayattan örnekler ve vaka analizleri ile zenginleştirilmiş içerik, okuyucuların teoriyi pratikle birleştirmelerine olanak tanıyor.

“Bilgi Güvenliği ve Etiği”, bilgi güvenliği alanında kariyer yapmak isteyen öğrenciler, profesyoneller ve konuya ilgi duyan herkes için vazgeçilmez bir kaynak. Bilgi güvenliğinin sadece teknik bir mesele olmadığını, aynı zamanda toplumsal ve etik bir sorumluluk olduğunu hatırlatıyor ve bu alandaki bilinçlenmeye katkıda bulunmayı amaçlıyor.

İÇİNDEKİLER

Bölüm 1: Bilgi Güvenliği Temelleri

1.1 Bilginin Önemi ve Değeri:

- Bilginin farklı türleri ve sınıflandırması (kişisel, özel, gizli, ticari sır, vb.)

- Bilgi varlıklarının tanımlanması ve değerlemesi

- Bilgi güvenliği ihlallerinin potansiyel etkileri (finansal, itibar, operasyonel, hukuki)

- Bilgi güvenliği farkındalığının önemi ve kurumsal kültürdeki yeri

1.2 Bilgi Güvenliği Kavramları ve İlkeleri:

- Gizlilik, bütünlük, erişilebilirlik (CIA) üçlüsü

- Risk, tehdit, zafiyet ve güvenlik açıkları arasındaki ilişki

- Bilgi güvenliği risk yönetimi süreci (risk tanımlama, değerlendirme, azaltma, izleme)

- Bilgi güvenliği politikaları, standartları ve prosedürleri

1.3 Bilgi Güvenliği Tehditleri ve Saldırı Türleri:

- Zararlı yazılımlar (virüsler, solucanlar, truva atları, fidye yazılımları, casus yazılımlar)

- Ağ saldırıları (DoS/DDoS, MITM, SQL injection, XSS, phishing)

- Sosyal mühendislik taktikleri (oltalama, kimlik avı, pretexting, baiting)

- Fiziksel güvenlik tehditleri (hırsızlık, sabotaj, doğal afetler)

- İçeriden gelen tehditler (kötü niyetli çalışanlar, dikkatsiz kullanıcılar)

Bölüm 2: Bilgi Güvenliği Önlemleri ve Uygulamaları

2.1 Fiziksel Güvenlik Kontrolleri:

- Erişim kontrol sistemleri (kartlı geçiş, biyometrik kimlik doğrulama, turnikeler)

- Güvenlik kameraları ve izleme sistemleri

- Alarm sistemleri ve çevre güvenliği

- Veri merkezi ve sunucu odası güvenliği (yangın söndürme, iklimlendirme)

- Çalışma alanları ve cihaz güvenliği (temiz masa politikası, kilitli dolaplar)

2.2 Yazılımsal Güvenlik Kontrolleri:

- Güvenlik duvarları (firewall) ve ağ bölümlendirme

- Saldırı tespit ve önleme sistemleri (IDS/IPS)

- Antivirüs ve anti-malware yazılımları

- Yama yönetimi ve güvenlik güncellemeleri

- Güçlü parola politikaları ve çok faktörlü kimlik doğrulama (MFA)

- Veri şifreleme ve kriptografi

- Veri yedekleme ve felaket kurtarma (DR) planları

2.3 Ağ Güvenliği Kontrolleri:

- Kablosuz ağ güvenliği (WPA3 şifreleme, MAC adresi filtreleme, gizli SSID)

- Sanal özel ağlar (VPN)

- Ağ erişim kontrolü (NAC)

- Ağ trafiği analizi ve anomali tespiti

- Güvenli uzaktan erişim çözümleri

2.4 Sosyal Mühendislik Saldırılarına Karşı Önlemler:

- Farkındalık eğitimleri ve simülasyonlar

- Şüpheli e-postaları ve bağlantıları doğrulama

- Kişisel ve hassas bilgileri paylaşırken dikkatli olma

- Güvenilir kaynaklardan bilgi edinme ve doğrulama

- Güvenlik ihlallerini raporlama prosedürleri

Bölüm 3: Bilgi Etiği ve Uygulamaları

3.1 Etik Kavramı ve Temel İlkeleri:

- Etik nedir? Neden önemlidir?

- Etik karar verme süreçleri

- Evrensel etik değerler ve ilkeler (dürüstlük, saygı, adalet, sorumluluk, vb.)

- Etik ikilemler ve çözüm yaklaşımları

3.2 Bilgi Etiği İlkeleri ve Uygulamaları:

- Bilgiye erişim ve kullanımda adalet ve eşitlik

- Bilginin doğruluğu, bütünlüğü ve güvenilirliği

- Fikri mülkiyet haklarına saygı (telif hakkı, patent, ticari sır)

- Gizlilik ve mahremiyetin korunması

- Zarar vermeme ve sorumluluk alma ilkeleri

- Bilgi teknolojilerinin etik kullanımı (siber zorbalık, nefret söylemi, dezenformasyon)

3.3 Bilgi Etiği İhlalleri ve Sonuçları:

- Yazılım korsanlığı, telif hakkı ihlalleri ve fikri mülkiyet hırsızlığı

- Kişisel verilerin kötüye kullanımı ve ihlali (KVKK)

- Siber zorbalık, nefret söylemi ve çevrimiçi taciz

- Yanlış bilgilendirme, dezenformasyon ve manipülasyon

- Etik ihlallerin hukuki ve cezai sonuçları

Bölüm 4: Güncel Bilgi Güvenliği ve Etik Konuları

4.1 Bulut Bilişim ve Güvenlik:

- Bulut bilişimin avantajları ve riskleri

- Bulut hizmet modellerinin güvenliği (IaaS, PaaS, SaaS)

- Bulut sağlayıcılarının güvenlik sorumlulukları

- Veri yerleşimi ve yasal uyumluluk

4.2 Nesnelerin İnterneti (IoT) Güvenliği:

- IoT cihazlarının güvenlik açıkları ve riskleri

- IoT cihazlarının güvenli konfigürasyonu ve güncellemeleri

- IoT ağlarının güvenliği ve izolasyonu

- IoT verilerinin gizliliği ve korunması

4.3 Yapay Zeka ve Etik:

- Yapay zeka uygulamalarının etik sorunları (önyargı, ayrımcılık, işsizlik)

- Yapay zeka sistemlerinin şeffaflığı ve hesap verebilirliği

- Yapay zeka ve kişisel verilerin korunması

- Yapay zekanın etik kullanım ilkeleri

4.4 Siber Savaş ve Ulusal Güvenlik:

- Siber savaşın tanımı ve aktörleri

- Kritik altyapıların siber saldırılara karşı korunması

- Ulusal siber güvenlik stratejileri ve politikaları

- Siber saldırılara karşı uluslararası işbirliği